무작위 대입 공격에 대비하기 위해 공인 IP를 가진 리눅스 장비의 root 계정은 ssh 접속을 아예 막아 놓는 게 좋다.

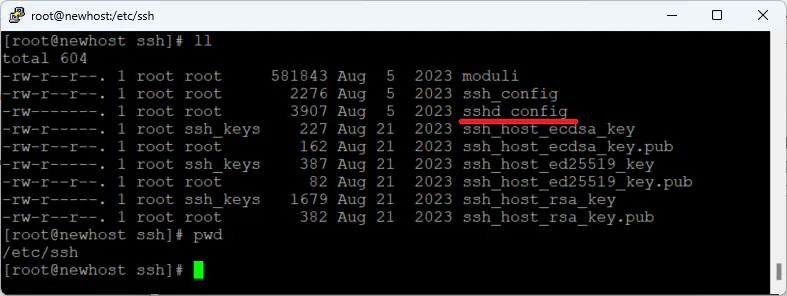

1. sshd_config 설정 변경

sshd_config 파일을 수정한다.

/etc/ssh경로에 있다.

설정 변경 전 백업을 한다.

[root@newhost ssh]# cp sshd_config sshd_config_20240306파일을 편집한다.

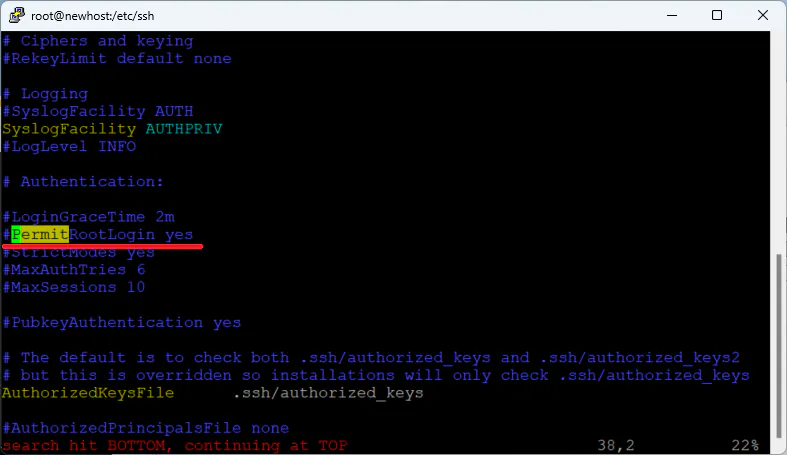

[root@newhost ssh]# vim sshd_configPermitRootLogin 이라는 부분을 찾는다 기본값은 yes이고 주석처리 되어 있다.

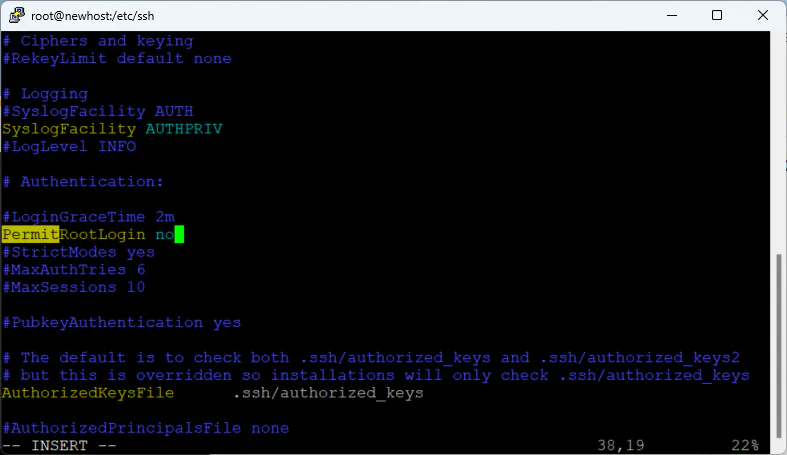

주석을 해제하고 yes를 no로 변경한다.

2. sshd 재시작

sshd 서비스를 재시작한다.

[root@newhost ssh]# systemctl restart sshd

3. root 접속 불가 확인

이제 root로 접속 시 Access denied가 떨어진다.

일반 계정은 로그인이 가능하니 일반 계정으로 로그인 후 필요 시 root 계정으로 전환해서 사용하면 된다.